A ferramenta de varredura de vulnerabilidades está usando scripts nmap e nse para localizar vulnerabilidades

Essa ferramenta agrega um valor adicional à verificação de vulnerabilidades com o nmap. Ele usa scripts NSE que podem adicionar flexibilidade em termos de detecção e exploração de vulnerabilidades . Abaixo, estão alguns dos recursos que os scripts NSE fornecem

- Descoberta de rede

- Detecção de versão mais sofisticada

- Detecção de vulnerabilidade

- Detecção de porta traseira

- Exploração de vulnerabilidades

Essa ferramenta usa o caminho em /usr/share/nmap/scripts/que os scripts nse estão localizados no kali linux.

A ferramenta executa o seguinte

- verifique a comunicação com os hosts de destino solicitando solicitações icmp

- recebe como entrada um nome de protocolo como http e executa todos os scripts nse relacionados a esse protocolo

- se alguma vulnerabilidade disparar, ela salva a saída em um arquivo de log

- ele pode executar todas as ações acima para um intervalo de endereços IP

Se a ferramenta encontrar uma vulnerabilidade em um determinado protocolo (por exemplo, http), ela manterá a saída em um arquivo de log criado e salvo no seguinte local. /home/vulnerabilities_enumeration/http_vulnerabilities/http_vulnerabilities/http_vulnerabilities.txt Neste exemplo, as pastas foram criadas usando o prefixo de protocolo que, na ocasião atual, é o protocolo http.

Uso: [Usage:] ./vscan.sh <ip_range> <protocol> <port> <Pn (optional)>[Usage:] ./vscan.sh <ips_file> <protocol> <port> <Pn (optional)>[Usage:] ./vscan.sh <ip> <protocol> <port> <Pn (optional)>

Como executar:

./vscan.sh 192.168.162.90 http 80

./vscan.sh 192.168.162.10-90 http 80

./vscan.sh 192.168.162.90 ssh 22 Pn

./vscan.sh IPs.txt smb 445

Referências:

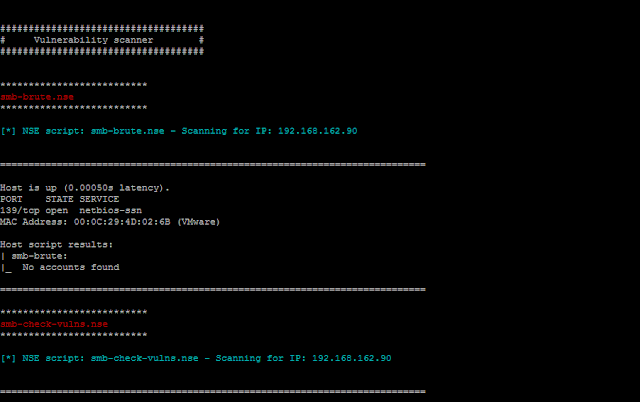

Capturas de tela:

Exemplo: Digitalização SMB

Exemplo: detecção de vulnerabilidade do Slowloris

Exemplo: chaves fracas de SSH de varredura IP múltipla

Exemplo: quando o sistema está inoperante ou nenhuma solicitação de ICMP